Oft stehen wir uns bei der eigenen Sicherheit im Internet selbst im Weg. Denn genau gesehen könnten sich viele Angriffe auf unsere Online-Konten durch eine sorgfältige Wahl der Login-Daten vermeiden lassen. Die Empfehlungen der Sicherheitsexperten sind aber nicht immer im Alltag anwendbar. Denn wer kann sich schon so viele komplizierte Passwörter merken? Glücklicherweise gibt es hierfür einige Methoden, die uns dabei weiterhelfen.

Technischer Hintergrund

Um einen besseren Einblick zu bekommen, wie so ein Vorgang im Internet funktioniert, müssen wir erst einen Blick auf die technische Seite eines Authentifizierungsverfahrens werfen. Ausgereifte kryptografische Algorithmen sind meist so ausgelegt, dass die Sicherheit des Verfahrens allein vom Schlüssel abhängt. Die verschlüsselte Nachricht kann bei einem sehr langen Schlüssel nur noch erraten werden, da der Algorithmus an sich nicht zu knacken ist. Die Sicherheit steigt dabei je länger der Schlüssel ist, weil man so länger braucht, um alle Kombinationen auszuprobieren.

Das lässt sich so auch oft auf die Passwörter übertragen, die wir im Alltag so oft benutzen. Würden wir nur noch Passwörter verwenden, die Hunderte von Zeichen lang wären, dann wären wir also sicherlich auf ewig vor Hacker-Angriffen geschützt… Oder etwa nicht?

Natürlich würden wir eine erheblich höhere Sicherheit gegen sogenannte „Brute-Force-Angriffe“ haben. Das sind Angriffe, bei denen einfach so lange ausprobiert wird das Passwort einzugeben, bis es klappt. Jedoch können auch die speziellen Umsetzungen der Algorithmen als Schwachstelle für einen Angriff dienen. Kryptografische Algorithmen werden nämlich nicht so ohne Weiteres im Alltag genutzt. Sie werden in eine Applikation mit eingebunden, um die Nutzer für einen speziellen Anwendungsfall zu schützen, und das auf eine Art, die möglichst nicht dem eigentlichen Sinn der Applikation im Weg stehen sollte. So werden zum Beispiel Cookies benutzt, um dem Nutzer den Anmeldeprozess beim erneuten Benutzen einer Webseite zu ersparen. Was aber auf der einen Seite einen hohen Grad an Bequemlichkeit bietet, schafft auf der anderen Seite eine weitere Möglichkeit für Angriffe. So könnten sich Hacker problemlos in ein Konto einloggen, ohne die Login-Daten eingeben zu müssen, solange sie über die richtigen Cookies verfügen.

Doch angenommen, die Applikation kümmert sich auch um diese Schwachstellen: Dann liegt es immer noch am Benutzer, wie sicher das eigene Konto ist. Benutzt man beispielsweise ein unsicheres Passwort oder benutzt das gleiche bei mehreren Konten, dann hat auch hier der Angreifer ein einfaches Spiel. Sobald nämlich ein Konto geknackt wurde, kann sich das auch auf andere auswirken.

Best Practrices für die Passwortwahl

- Mindestens 12 Zeichen

- So braucht der Angreifer länger, um alle Kombinationen auszuprobieren

- Der Aufwand steigt dabei exponentiell pro zusätzlichem Zeichen

- Eine gute Mischung aus Kleinbuchstaben, Großbuchstaben, Zahlen und Sonderzeichen

- Passwort mit 8 Zeichen mit einem Zeichensatz aus Kleinbuchstaben:

- 268 = 308 Mio. mögliche Kombinationen

- Bei einem durchschnittlichen Prozessor von 2007 mit einer Rechenkraft von 10% würde es nur etwas mehr als 4 Stunden dauern das Passwort zu cracken

- Passwort mit 8 Zeichen mit einem gemischten Zeichensatz:

- 948 = 6 Billiarden mögliche Kombinationen

- Bei einem durchschnittlichen Prozessor von 2007 mit einer Rechenkraft von 10% würde es 4.928 Stunden dauern das Passwort zu cracken, also ungefähr der 1000-fache Aufwand im Vergleich zu dem Zeichensatz aus Kleinbuchstaben

- Passwort mit 8 Zeichen mit einem Zeichensatz aus Kleinbuchstaben:

- Möglichst keine ganzen Wörter oder privaten Informationen

- Also keine Geburtstage, Namen, Wohnorte, Telefonnummern, etc.

- Sonst könnte der Angreifer durch vorherige Nachforschungen bei Social Media Plattformen Teile des Passwortes erraten

- Eselsbrücken, um sich das Passwort besser merken zu können

- Beispielsweise durch Leetspeak können Buchstaben durch andere Zeichen ersetzt werden, die ihnen ähnlich sehen

- Durch Anfangsbuchstaben oder das Auslassen von einigen Buchstaben können auch ganze Sätze gebildet werden, die das Einprägen des Passworts vereinfachen

- Passwort sofort ändern, wenn ein Verdacht auf einen Angriff besteht

- Sollte der Dienst dennoch auf verdächtige Tätigkeiten hinweisen oder du bemerkst selbst, dass etwas nicht mit rechten Dingen vor sich geht, dann ist es immer besser das Passwort so schnell wie möglich zu ändern und darauf zu hoffen den Angreifer dadurch wieder auszusperren

- Offizielle Empfehlungen sind auch beim BSI zu finden

Es gibt also eine ganze Menge zu beachten, wenn man versucht, die eigene Sicherheit im Internet zu erhöhen. Aber jedes Mal andere Login-Daten zu wählen und diese dann auch noch in so einer Weise, dass sie nicht zu einfach zu erraten sind, stellt uns dann auch vor Schwierigkeiten. Denn niemand kann sich bei der Masse an Online-Konten so viele Daten merken. Bevor wir jedoch zu der höchst unsicheren Maßnahme greifen, uns die Passwörter aufzuschreiben, gibt es einige Tools mit denen wir uns das Leben etwas leichter machen können.

Möglichkeiten für den Alltag

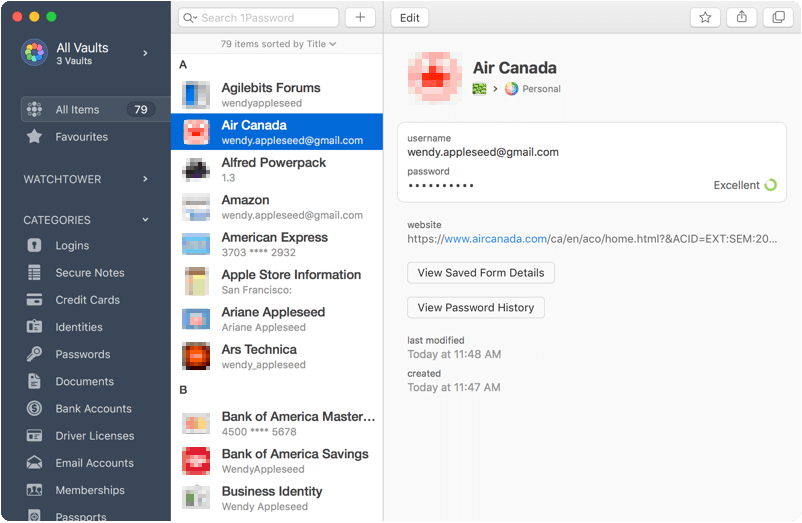

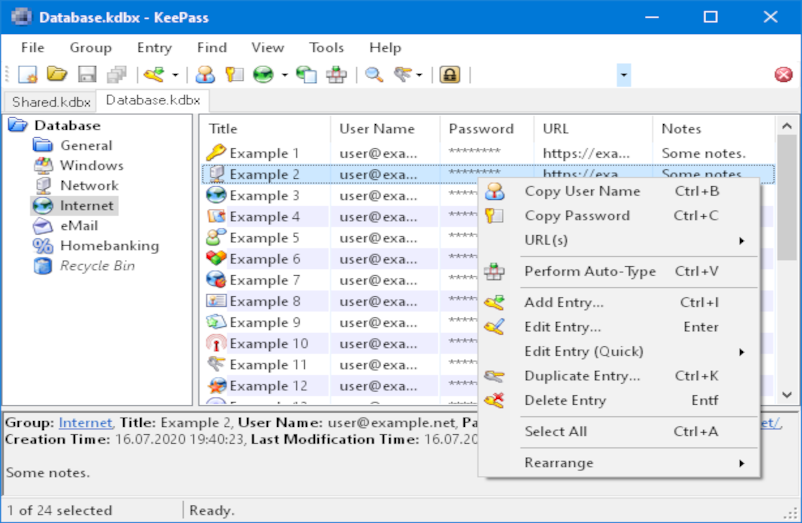

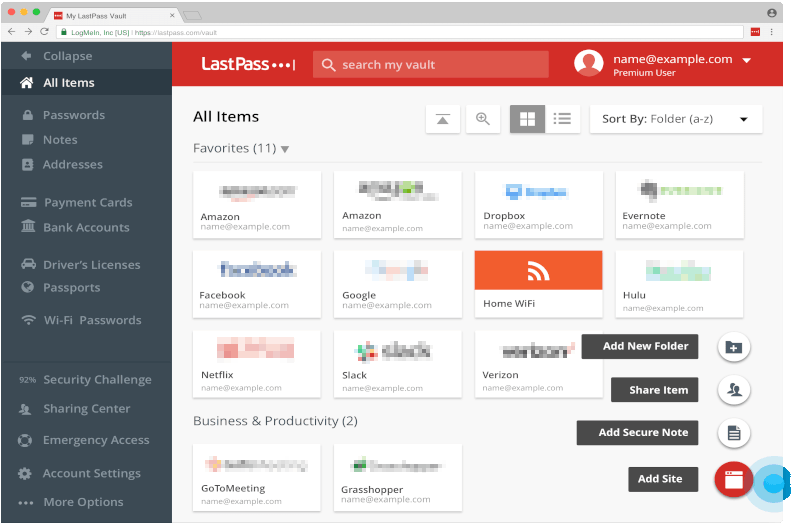

Passwort-Manager bieten eine angenehme Methode, um für jeden Dienst unterschiedliche und sichere Passwörter festzulegen. Zum Zugriff auf diese Login-Daten muss man sich nur ein Master-Passwort merken. Nach Eingabe dieses Master-Passworts können dann alle anderen Daten eingesehen werden. Ein außenstehender Angreifer muss hier trotzdem jedes Passwort einzeln knacken, da wir lokal auf unsere Passwörter zugreifen. Etablierte Passwort-Manager sind zum Beispiel: Keepass, LastPass oder 1Password.

Was die Verschlüsselungsalgorithmen angeht geben sich die Programme nicht viel. Der aktuelle Standard „AES-256“ ist überall vertreten und wird auch von Experten als sicher eingestuft. Auch einen Passwort-Generator wird in allen drei Programmen angeboten, um das Erstellen der Passwörter einfacher zu gestalten. Zum Einfügen der Passwörter kann eine Browser Erweiterung oder auch eine Portable Version auf dem Smartphone installiert werden. Die anderen Unterschiede haben wir hier für euch zusammenfasst, um euch die Wahl eines Passwort-Managers zu erleichtern:

Keepass

- Alle Funktionen kostenlos verfügbar

- Niedrige Performance Anforderungen

- Durch die Open-Source-Umsetzung kann man sich bei Problemen in verschiedenen Foren informieren

- Unterstützung für alle gängigen Betriebssysteme (Windows, Mac-OS, Linux)

- Veraltetes Design und Benutzerfreundlichkeit

LastPass

- Bietet kostenlose Version mit eingeschränkten Funktionen an

- Premium Version relativ günstig: 3$/Monat

- Automatische Überprüfung der Passwörter

- Komfortable Benutzeroberfläche

- Mangelhafter Support

1Password

- Premium Version relativ günstig: 3$/Monat

- Mehrere Tresore für eine bessere Organisation

- Möglichkeit Passwörter mit Personen zu teilen (spezieller Anwendungsfall)

- Automatische Überprüfung der Passwörter

- schneller Kundensupport

- Komfortable Benutzeroberfläche

- Kostenlose Version nur für 30 Tage verfügbar

Doch auch die mittlerweile weit-verbreitete 2-Faktor-Authentisierung ist eine bequeme Methode die Sicherheit von Online-Konten zu erhöhen. So wird es Angreifern erschwert, sich von einem anderen Ort einzuloggen. Bei einem Login-Versuch erscheint dann die Aufforderung, sich über ein vorher angegebenes Smartphone oder eine E-Mail zu authentifizieren. So wird auch die Nutzung von Cookies ein wenig sicherer. Sollte diese Möglichkeit also angeboten werden, ist es zu empfehlen, diese auch zu nutzen.

Bei der Anmeldung auf mobilen Geräten gibt es heutzutage immer öfter die Option sich auch per Fingerabdruck oder Gesichtserkennung zu authentifizieren, wodurch wir nicht mehr darauf angewiesen sind, uns die Passwörter zu merken. Bis auf das Entsperren des Smartphones ist die Unterstützung für solche Methoden bei Online-Diensten jedoch noch nicht sehr weit verbreitet. Zusätzlich muss auch gesagt werden, dass beispielsweise Fingerabdrücke schon einige bekannte Schwachstellen haben. Falls es ein Angreifer also darauf anlegt, stellt ein Fingerabdruckscanner keine große Hürde da.

Wie sich gezeigt hat, gibt es also doch Möglichkeiten, Sicherheit und Bequemlichkeit zu kombinieren. Sollten die vielen Vorkehrungen für den sicheren Umgang mit Online-Konten also zu viel werden, so kann man sich beispielsweise mit einem Passwort-Manager Abhilfe verschaffen. Eine 2-Faktor-Authentisierung hilft dabei, zusätzliche Sicherheit zu gewährleisten.

Falls ihr mehr vom Thema IT-Sicherheit erfahren möchtet, dann ist der Studiengang „Unternehmens- und IT-Sicherheit“ vielleicht genau das Richtige für euch!

Quellen

- Beitragsbild: https://pixabay.com/illustrations/login-password-log-sign-on-turn-on-1203603/

- Screenshot KeePass: https://keepass.info/screenshots.html

- Screenshot 1Password: https://1password.com/de/tour/

- Screenshot LastPass: https://www.lastpass.com/de/how-lastpass-works